Preguntas Frecuentes

👋 ¡Bienvenid@ a The Hackers Labs!

La plataforma líder en entrenamiento de ciberseguridad, desafíos prácticos y formación gratuita para la próxima generación de hackers éticos.

Aprende haciendo, en un entorno seguro y con una comunidad que te acompaña. 🧠💻

🚀 Primeros pasos (0–5 minutos)

Sigue estos pasos para empezar rápidamente:

- 📜 Lee las normas de la plataforma antes de comenzar para entender las reglas y buenas prácticas.

- 🔑 Crea tu cuenta y accede al panel principal.

-

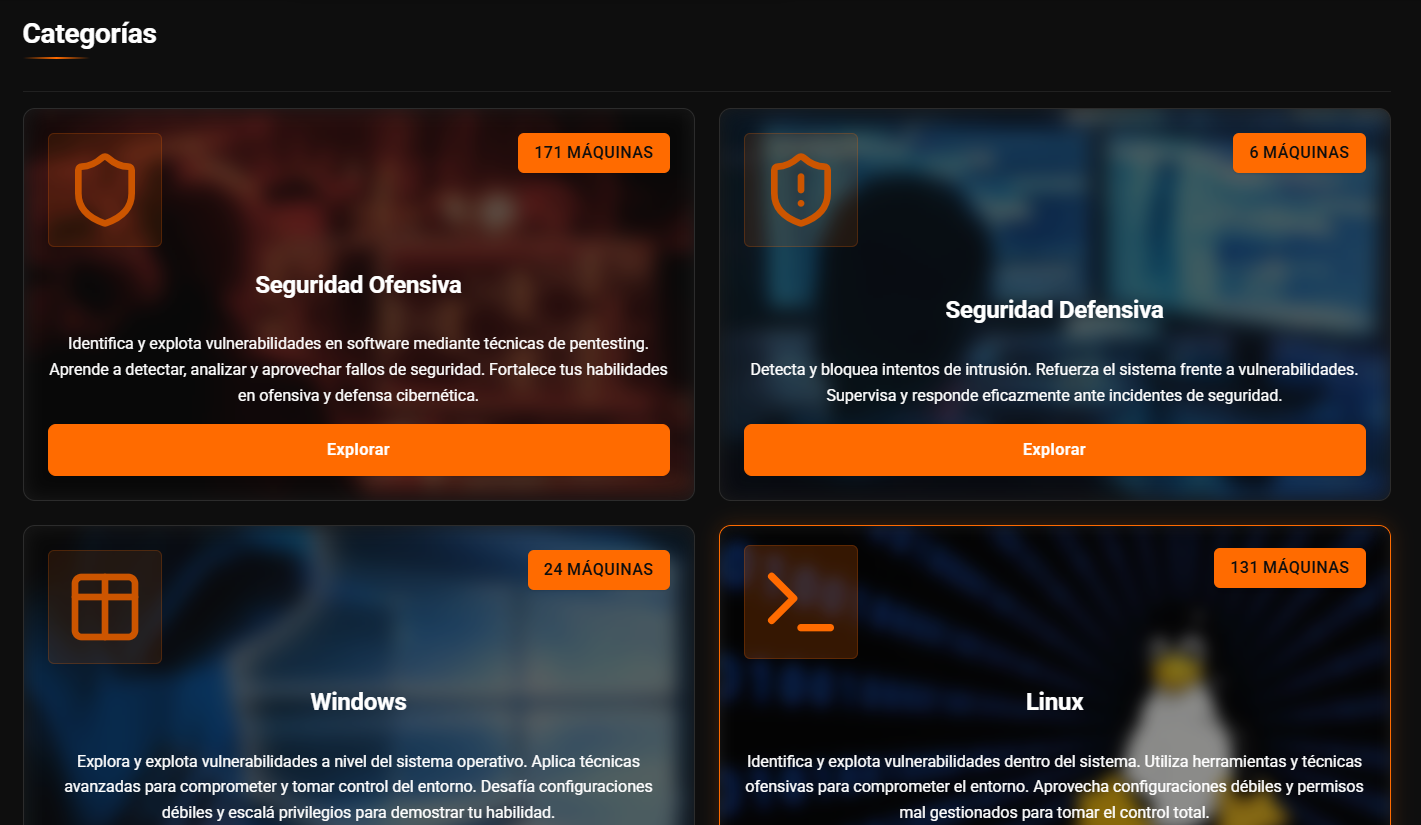

🧭 Explora las categorías y niveles disponibles. Encontrarás retos de Active Directory,

Linux, Android, OSINT,

Reversing, Forense, IA y más:

Ver categorías

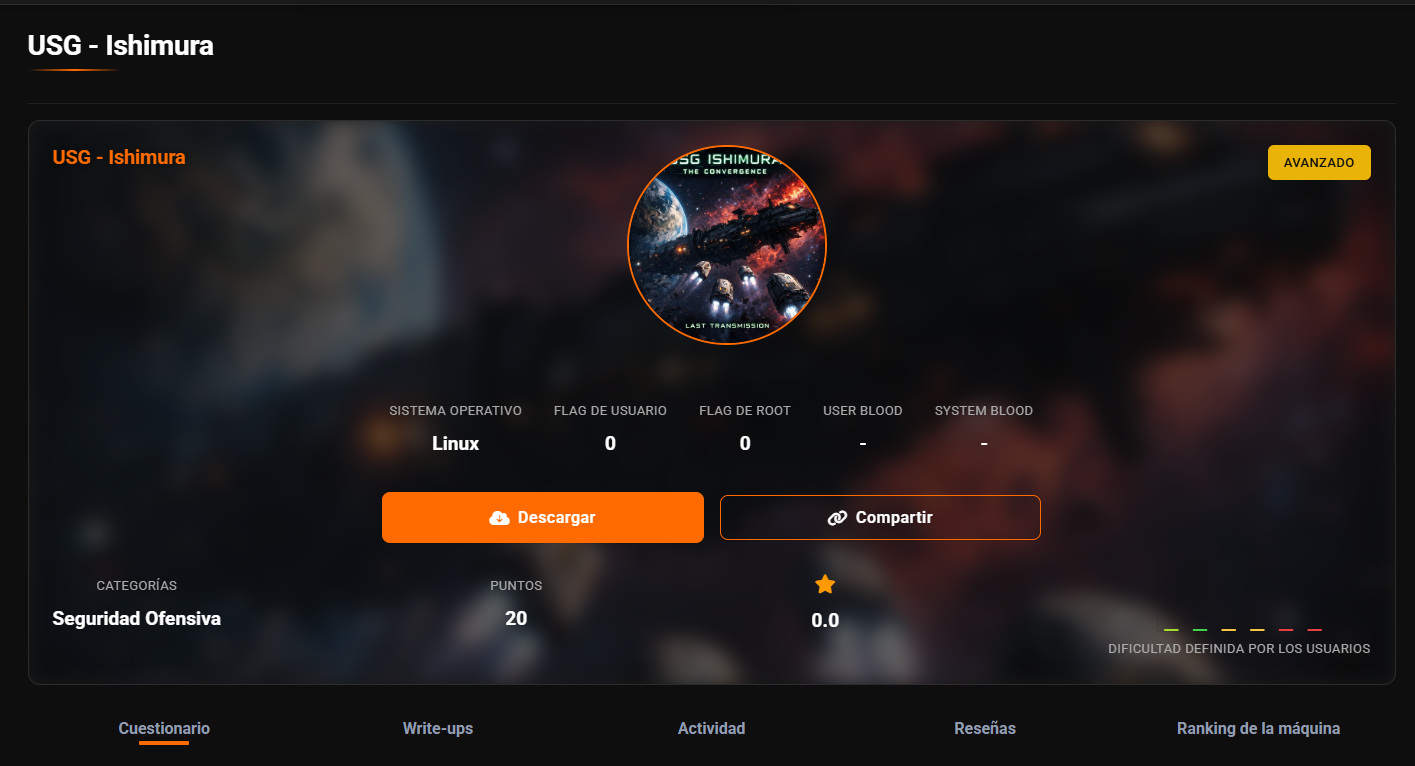

- 💻 Elige una máquina vulnerable según tu nivel y descárgala.

- 📦 Descomprime el archivo e impórtalo en VirtualBox o VMware (recomendamos VirtualBox para evitar posibles problemas de compatibilidad).

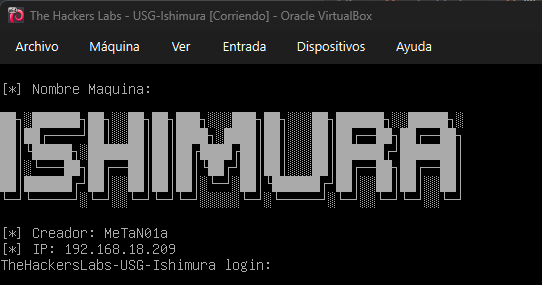

- ▶️ Inicia la máquina virtual. Al arrancar obtendrá automáticamente una dirección IP dentro de la red del laboratorio. No es necesario iniciar sesión ni introducir credenciales.

- 🗺️ Desde tu máquina atacante (por ejemplo, Kali Linux), sigue las fases habituales:

- Reconocimiento

- Explotación

- Post-explotación

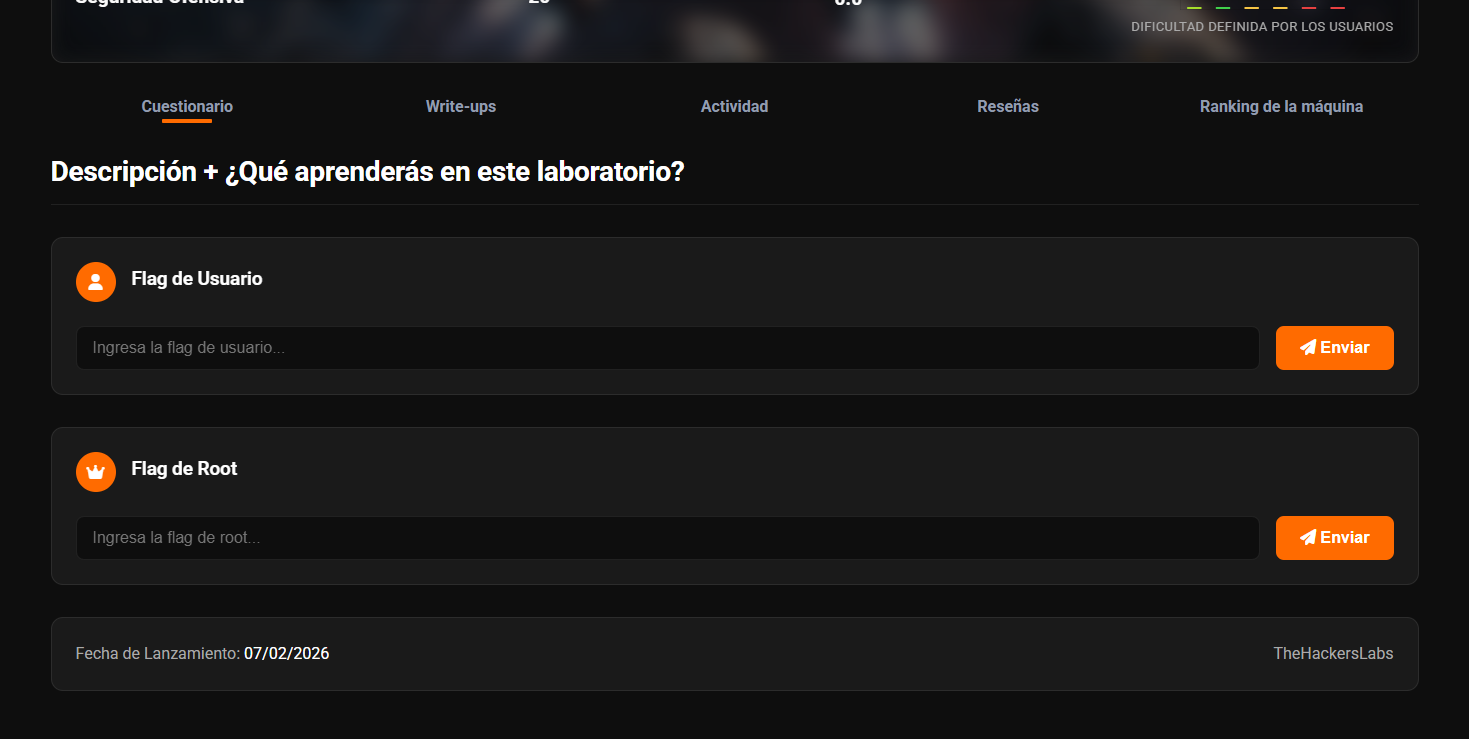

- 🧑💻 Encuentra e introduce las flags (banderas) y valídalas en la plataforma:

/home/usuario/user.txt/root/root.txt

- 🏆 Consulta tu posición en el ranking y continúa avanzando hacia nuevos desafíos.

🔗 Enlaces oficiales rápidos

🧭 Plataforma: https://labs.thehackerslabs.com/ — Entra, practica en la plataforma con nuestros laboratorios, aprende técnicas y consulta los write-ups oficiales en el blog.

🧩 Vault: https://vault.thehackerslabs.com/ — Si no sabes por qué laboratorio empezar o quieres encontrar un reto para practicar una técnica concreta (o te estás preparando para una certificación), utiliza el Vault: es la versión web y gráfica del Excel de laboratorios.

📊 Excel de laboratorios (completo): https://docs.google.com/spreadsheets/d/1lt81_6Uor1v6O7vvnafnYm8mciINVIspiLYiDbnDOD8/edit?gid=0gid=0 — Lista detallada y filtrable por certificación, dificultad, sistema y técnicas.

📰 Blog / Write-Ups: https://blog.thehackerslabs.com/ — Tutoriales, guías y write-ups oficiales para acompañar tu aprendizaje.

🛒 Tienda / Apóyanos: https://shop.thehackerslabs.com/ — Si quieres apoyarnos o invitarnos a un café, pásate por la tienda o por nuestra página de Ko-fi: https://ko-fi.com/thehackerslabs

💢 Introducción a los CTFs 💢

Los CTFs (Capture The Flag) son entornos virtuales diseñados con máquinas vulnerables, cuyo propósito es que puedas identificar y explotar fallos de seguridad en un entorno seguro y controlado. Estos laboratorios te permiten practicar tus habilidades sin riesgos legales, ya que están creados específicamente para el aprendizaje de la ciberseguridad.

A medida que adquieras conocimientos teóricos, es fundamental que los pongas en práctica. Los CTFs te ofrecen esta oportunidad en un entorno controlado. Además, suelen incluir Write Ups, que son guías o soluciones detalladas de cómo resolver cada desafío. Estos recursos son muy útiles si te quedas atascado, ya que te permiten aprender las técnicas de reconocimiento y explotación utilizadas para encontrar las vulnerabilidades.

💢 Cómo utilizar las máquinas vulnerables 💢

- 📥 Descarga las máquinas vulnerables (desde el Vault o el Excel).

- 💿 Cárgalas en VirtualBox o VMware.

- ▶️ Arráncalas: al iniciar, la máquina tendrá una dirección IP en tu red lab.

- 🗺️ Desde tu máquina atacante (p. ej., Kali Linux), realiza reconocimiento → explotación → post-explotación para encontrar las flags (banderas).

- 🏁 Valida la flag en la plataforma para registrar tu progreso.

💢 Configuración de red recomendada 💢

- ✅ Modo puente (Bridge) para que la atacante y la vulnerable estén en la misma red y se comuniquen entre sí.

- 🔒 Alternativa: Red interna / NAT compartiendo la misma interfaz de red, asegurando que ambas máquinas se vean y comuniquen.

- 🧩 Elige el modo que mejor se ajuste a tu entorno (aislado vs. conectado), siempre priorizando la seguridad.

🌍 Nuestras redes sociales oficiales

- 🐦 X (Twitter): https://x.com/thehackerslabs

- 💬 Discord: https://discord.com/invite/3tpr7aZBfE

- 💼 LinkedIn: https://www.linkedin.com/company/the-hackers-labs

- 📢 Telegram: https://t.me/TheHackersLabs

- 📸 Instagram: https://www.instagram.com/thehackerslabs/

- 👾 Reddit: https://www.reddit.com/r/TheHackersLabs/

- 💚 WhatsApp Channel: https://whatsapp.com/channel/0029VbAw1pl7j6fytFYpDe2Q

- ▶️ YouTube: https://www.youtube.com/@TheHackersLabs

🤝 Nuestra comunidad

Únete a nuestra comunidad oficial y conéctate con otros entusiastas, profesionales y expertos en ciberseguridad:

- 💬 Discord: https://discord.com/invite/3tpr7aZBfE

- 📢 Telegram: https://t.me/TheHackersLabs

✉️ ¿Quieres enviarnos una máquina?

¿Tienes una VM/CTF propio y te gustaría publicarlo en The Hackers Labs?

📨 Escríbenos a: [email protected] — cuéntanos el objetivo, dificultad, temática y formato (OVA/ISO/Write-Up).The Hackers Labs — Aprende, practica y comparte. 🚀

“El mejor hacker no es el que más vulnerabilidades encuentra, sino el que más aprende de cada una.” - 💻 Elige una máquina vulnerable según tu nivel y descárgala.